L’AFP a révélé ce week-end qu’une affaire d’escroquerie digne d’un film d’espionnage, impliquant un système sophistiqué d’interception du trafic téléphonique, approchait désormais de sa conclusion.

Cette histoire a commencé à Paris en 2022 avec une plainte d’Orange. L’opérateur avait été alerté que plusieurs de ses clients avaient reçu des SMS d’hameçonnage relativement classiques… à un détail près : les messages en question n’apparaissaient nulle part sur les outils qui permettent aux opérateurs de surveiller le trafic sur leurs réseaux. En y regardant de plus près, Orange a constaté une autre incongruité : les téléphones des destinataires présentaient des signes d’activité radio « atypique » au moment de la réception.

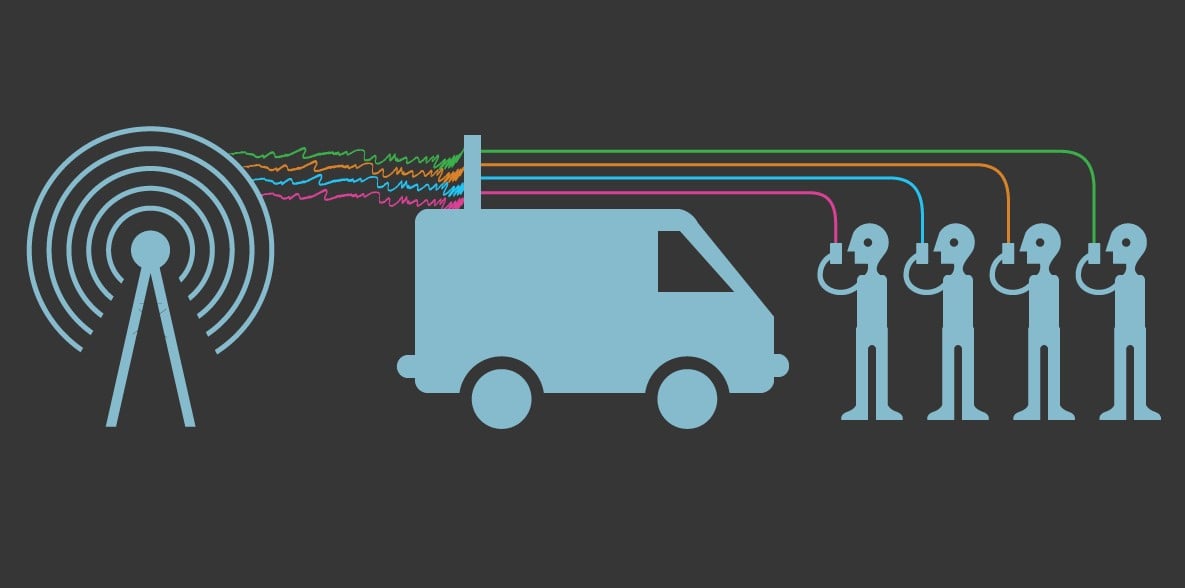

Mis bout à bout, ces deux éléments pointaient directement vers une explication problématique : la présence d’une antenne-relais illégale opérée par des malfaiteurs, qui auraient forcé les téléphones avoisinants à s’y connecter pour mener une vaste opération de phishing en toute discrétion. L’enquête a révélé que plus de 75 000 mobiles étaient ainsi tombés dans ce filet, permettant aux auteurs des faits de les inonder de messages de phishing estampillés Ameli ou Chronopost, entre autres.

Un IMSI-catcher en circulation dans Paris

Alertée par l’entreprise, la police de Paris s’est emparée du dossier et a fini par trouver la source du problème le 31 décembre 2022. Il s’agissait d’un véhicule embarquant un IMSI-catcher, un dispositif qui imite une antenne-relais légitime.

Il s’agit donc d’un vecteur d’attaque dit “man-in-the-middle”, qui permet aux attaquants de s’immiscer entre la cible légitime du trafic (ici, le réseau Orange) et les terminaux – en l’occurrence, les téléphones qui s’y connectent. Et une fois les apapreils ainsi piégés, les opérateurs peuvent s’en servir pour réaliser toutes sortes d’opérations.

L’exemple le plus courant, qui donne aussi son nom à l’appareil, consiste à capturer l’IMSI, un identifiant unique stocké sur la carte SIM servant à authentifier l’appareil auprès de l’opérateur. Mais ces catchers peuvent aussi être utilisés pour localiser les appareils concernés, intercepter leur trafic…

Un vendeur de matériel militaire chinois

Pour le découvrir, il a fallu remonter jusqu’à Scion Data Agency, une société de conseil en informatique déjà dans le viseur des autorités pour des « pratiques douteuses ». En suivant un de ses cofondateurs à la trace, les enquêteurs ont pu remonter jusqu’à un ressortissant chinois salarié d’une entreprise spécialisée dans le matériel de pointe — des armes de guerre aux drones d’attaque en passant par les missiles. C’est ce dernier qui aurait vendu l’appareil aux prévenus.

Il s’agit donc d’appareils très sophistiqué, généralement utilisé par des services de renseignement ou des chercheurs en cybersécurité, et largement hors de portée du truand lambda. Toute la question, c’était donc de savoir comment le groupe a pu se procurer cet engin.

20 millions d’euros de préjudice

À l’heure actuelle, cet individu reste la seule personne encore en détention dans le cadre de cette affaire, dans laquelle quatorze personnes ont été interpellées.

Six d’entre elles ont déjà plaidé coupable et seront jugées rapidement ; les huit autres seront fixées sur leur sort en février 2026, pour des charges allant « de la captation de données informatiques à l’utilisation non autorisée de fréquence, en passant par l’entrave au fonctionnement d’un système de traitement automatisé de données et l’escroquerie en bande organisée ». Le verdict, très attendu, risque d’être sévère, le préjudice étant estimé à plus de 20 millions d’euros.

🟣 Pour ne manquer aucune news sur le Journal du Geek, suivez-nous sur Google et sur notre canal WhatsApp. Et si vous nous adorez, on a une newsletter tous les matins.