Sandboxie plus

Spécifications

| Version | v1.17.6 |

| Date mise à jour | 17/05/2026 |

| Licence | Logiciel Libre |

| Taille | 5.94 Mo |

| Systèmes d'exploitation | Windows 32 bits, Windows 64 bits - 7/8/8.1/10/11 |

| Catégorie | Cryptage et sécurité |

| Note de la rédaction |

|

Présentation de Sandboxie plus

Face à l’explosion des cybermenaces, la détection antivirus classique s’essouffle. Sandboxie Plus change la donne. Cette solution de sandboxing, héritière d’un projet historique libéré par Sophos, opère directement au niveau du noyau via un pilote de filtrage très robuste.

Contrairement aux méthodes de scan habituelles, l’utilitaire intercepte les appels du noyau pour dérouter chaque flux d'information vers un espace virtuel éphémère, bloquer les publicités intrusives ou analyser un contenu web risqué sans jamais altérer la partition réelle du disque.

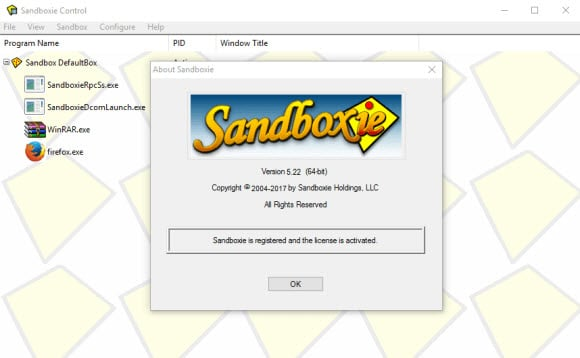

Chaque modification, qu’il s’agisse d’une clé de registre ou d’un fichier binaire, finit irrémédiablement piégée dans le sandbox. Une fois la session terminée, les scories numériques s’évaporent sans laisser de trace. La console SandMan pilote ce suivi des processus isolés. Cette console permet la surveillance de l’usage de CPU ou de RAM en temps réel.

Cette défense périmétrique par isolation pure rend l’ancrage d’un programme malveillant techniquement impossible, sécurisant vos activités en ligne. La réactivité de l'OS demeure d’ailleurs intacte, car le logiciel évite la lourdeur d’une virtualisation complète. C’est la solution de sécurisation périmétrique pour quiconque refuse de sacrifier sa vie privée ou la stabilité de son matériel au quotidien.

Comment fonctionne Sandboxie plus ?

Sandboxie Plus repose sur un pilote de filtrage nommé SbieDrv.sys s'insérant au cœur du système Windows. Ce pilote opère en mode noyau, au niveau du ring 0, pour intercepter les requêtes de lecture et d'écriture émises par les applications.

Contrairement à une virtualisation complète de type VirtualBox, ici, le système hôte n'est pas émulé. L'outil crée plutôt une couche de redirection dynamique. Chaque demande d'accès au disque dur ou au registre Windows passe d'abord par ce filtre intelligent.

Si le logiciel tente de modifier un fichier racine, le pilote détourne l'opération vers un répertoire de confinement caché. Pour l'application isolée, la modification semble réussie. En réalité, l'hôte réel reste vierge de toute altération physique. Cette optimisation logicielle garantit une étanchéité quasi totale sans la lourdeur d'un hyperviseur classique.

L'environnement virtuel généré par Sandboxie Plus n'est pas une simple cloison étanche. C'est un système de fichiers virtualisé. L'outil puise ses ressources dans l'environnement réel mais écrit ses modifications dans une structure de fichiers éphémère. Il s’agit d’une redirection du système de fichiers.

Cette méthode garantit que chaque bit de donnée, qu'il provienne d'un navigateur comme Opera, d'un logiciel comme Word ou d'un outil suspect, termine sa course dans une zone de transit sur la partition NTFS. Rien ne s'échappe. Même les jetons de sécurité Windows sont filtrés. Si un rançongiciel tente de chiffrer vos documents, il n'atteindra que des copies virtuelles isolées. L'utilisateur conserve un contrôle total. Cette gestion granulaire des privilèges définit l'essence même du moteur d'isolation.

La surveillance de ces opérations invisibles revient à l'interface SandMan, un gestionnaire écrit en Qt qui centralise le pilotage des processus. Elle communique directement avec le pilote de noyau pour rapporter l'activité des sandbox en temps réel.

L'utilisateur y visualise les accès réseau, l'occupation mémoire vive et les fichiers en attente de récupération. Cette console permet de configurer des règles de confidentialité strictes. Il est possible d’interdire la lecture de certains répertoires sensibles par les logiciels confinés.

Il est également possible de forcer l'isolation systématique de certains exécutables dès leur lancement. Cette automatisation réduit les risques d'oubli humain lors de la manipulation de fichiers à haut risque. Le moteur de Sandboxie Plus allie ainsi puissance d'interception et souplesse de configuration pour une protection périmétrique sans faille des données.

Sur quels appareils peut-on installer Sandboxie Plus ?

L'installation de Sandboxie Plus cible exclusivement l'écosystème Windows. Son architecture s'imbrique dans les primitives de sécurité du noyau NT. Le programme supporte une large gamme d'OS, de la version 7 jusqu'à la dernière date de mise à jour de Windows Édition 11, incluant les versions serveur et divers utilitaires natifs.

Pourquoi cette exclusivité ? Le pilote SbieDrv.sys doit intercepter les appels système au plus bas niveau. Chaque mise à jour de Microsoft, notamment les correctifs mensuels, impose une révision du pilote. Il faut contourner les restrictions du Kernel Patch Protection (KPP) sans compromettre la stabilité.

PatchGuard, la contrainte majeure des développeurs système, veille. Déployer cet outil sur un parc hétérogène reste simple grâce à un binaire unique gérant l'injection du pilote selon la mouture détectée.

Côté matériel, le support englobe les architectures x86 et x64 classiques ainsi que les jeux d'instructions spécifiques des processeurs Intel et AMD.La consommation de ressources reste dérisoire. Pas besoin d'activer la virtualisation matérielle dans le BIOS pour que cela fonctionne.

Sandboxie Plus se distingue ici des hyperviseurs de type 1. L'arrivée du support ARM64 marque un tournant. Les tablettes Surface Pro ou les ordinateurs ultraportables sous processeurs Snapdragon profitent désormais d'une isolation performante. Le logiciel s'insère parfaitement au-dessus des couches de sécurité modernes comme VBS (Virtualization-Based Security) ou HVCI. Cela prévient l’apparition d’écrans bleus (BSOD) souvent liés aux conflits de pilotes de bas niveau sur les appareils récents.

Oubliez macOS ou Linux. Sandboxie Plus n'existe pas pour ces plateformes. L'isolation applicative y repose sur des mécanismes natifs incompatibles avec la philosophie du projet. Linux utilise des namespaces et des cgroups pour son propre sandboxing. Sur Android, chaque application tourne déjà dans sa propre cage de sécurité via des contextes SELinux. Porter le code impliquerait une réécriture totale de l'administration de l'architecture de fichiers virtuelle (VFS). Le périmètre d'action reste donc le poste de travail Windows. C'est là que le risque d'exécution de binaires non vérifiés demeure le plus critique pour la sécurité des données.

Sandboxie Plus est-il payant?

Sandboxie Plus adopte un positionnement hybride singulier. Le projet suit la licence GPLv3, garantissant la gratuité du code source. Pourtant, David Xanatos a instauré des certificats de contribution pour financer une R&D complexe. Ces sésames débloquent des briques critiques comme l'autosuppression ou la gestion instantanée, indispensables pour figer des états système avant un test risqué. Pour les entreprises, l'achat d'un certificat d’exploitation commerciale est contractuellement obligatoire.

La version gratuite reste performante pour télécharger et tester l'outil, disponible en téléchargement via le portail des téléchargements officiels, malgré une relance ponctuelle au lancement. Ce rappel soutient la maintenance coûteuse des pilotes ring0.

Les versions payantes activent le filtrage DNS et le support proxy. L'activation de ces briques transforme l’espace d’isolation applicatif en pare-feu applicatif capable d'étanchéifier les flux au bit près. Cette stratégie permet au projet de rivaliser avec les EDR industriels tout en restant accessible au grand public. L'achat d'un certificat finance l'ingénierie lourde nécessaire face aux évolutions du noyau Windows. C'est un acte de soutien vital pour la pérennité du logiciel.

Quels sont les logiciels équivalents à Sandboxie Plus ?

Windows Sandbox constitue l'option native des éditions Pro de Microsoft. Cet outil génère une instance de bureau jetable via Hyper-V. Chaque fermeture de session détruit l'intégralité des données. Une étanchéité totale est ainsi obtenue sans manipulation complexe. C'est la solution de réactivité brute pour scanner un binaire suspect instantanément.

VirtualBox représente la référence du logiciel libre pour simuler un ordinateur entier. Ce programme permet d'installer des OS indépendants avec une gestion fine des instantanés. L'isolation matérielle totale offre une sécurité hermétique. C'est parfait pour des environnements persistants nécessitant la conservation de traces d'analyse sans contaminer l'hôte physique.

VMWare Workstation (Windows) et Fusion (macOS) dominent le segment professionnel. Leurs performances graphiques et réseau restent inégalées. Ces hyperviseurs de type 2 gèrent des charges de travail critiques avec une accélération matérielle de pointe. Ils s'imposent pour les experts exigeant une stabilité exemplaire lors de la simulation d'infrastructures serveur complexes. Chaque alternative propose un blindage spécifique selon les contraintes de virtualisation.

Publicité

Les plateformes supportées par Sandboxie plus

Les alternatives Cryptage et sécurité

L'Identité Numérique La Poste

Accédez à tous vos services publics à l'aide d'un seul identifiant numérique

Dashlane

Enregistrez vos mots de passe et sécurisez vos commandes en ligne

AxCrypt

AxCrypt est un outil de chiffrement simple et efficace. Il protège les…

Google Authenticator

Génère des codes de validation en 2 étapes sur votre téléphone