Les chercheurs de MTI Security décrivent un logiciel capable de contourner les protections essentielles du smartphone, notamment celles censées préserver l’intimité des messageries chiffrées. Sturnus ne casse pas les protocoles de chiffrement : il « regarde » directement ce qui s’affiche à l’écran, grâce à des permissions avancées obtenues avec les réglages d’accessibilité. L’outil peut ainsi surveiller les conversations WhatsApp, Telegram ou Signal, enregistrer l’écran, capter les frappes, et même manipuler l’interface.

Un cheval de Troie inquiète les experts

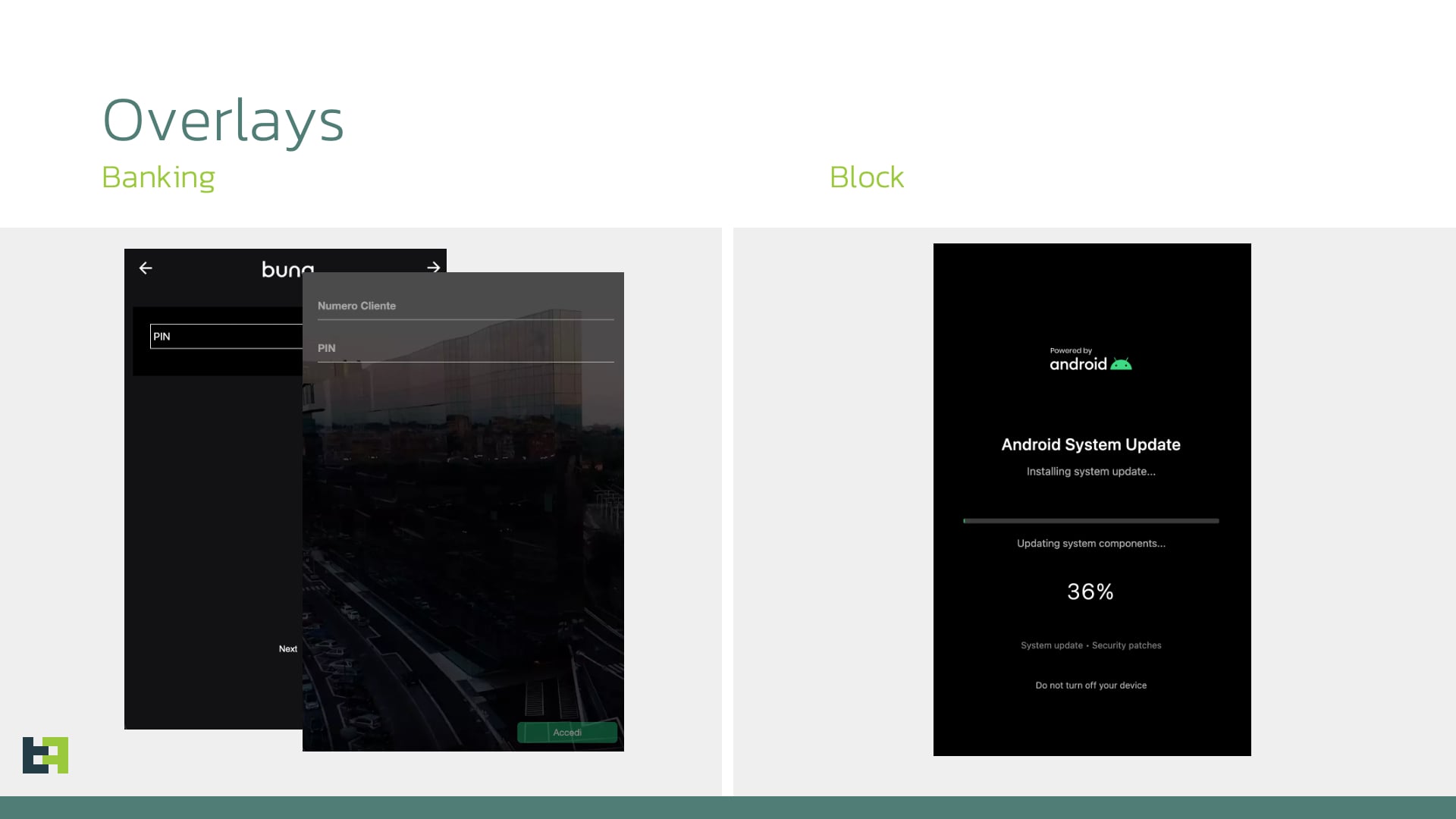

L’autre force du malware est sa capacité à reconstituer des écrans bancaires via des superpositions HTML, extrêmement proches des originales. L’objectif est de soutirer les identifiants, les codes et les autorisations sensibles. Les cybercriminels peuvent ensuite prendre la main sur l’appareil et lancer des attaques au niveau du système. « Même si le malware est probablement dans un état de pré-déploiement [alpha], il est déjà entièrement fonctionnel », prévient l’agence de prévention de la fraude ThreatFabric. Cette dernière note qu’il dépasse même certains malwares bien connus grâce à un protocole de communication et une compatibilité appareil très avancés.

Les chercheurs n’ont pas encore identifié la méthode de diffusion initiale, mais privilégient la piste de pièces jointes envoyées via des messageries. Une fois installé, Sturnus se camoufle en fausse application Chrome ou en clone d’app préinstallée, puis réclame l’accès à des permissions critiques pour afficher des fenêtres par-dessus d’autres applications, contrôler le clavier, capturer l’écran, injecter du texte, etc.

Le malware ne s’arrête pas là : il obtient également les droits administrateur du téléphone, ce qui lui permet de suivre les tentatives de déverrouillage, d’accéder aux mots de passe et d’empêcher sa désinstallation — y compris via ADB. Fait notable : alors qu’il espionne des conversations chiffrées, Sturnus chiffre lui-même les données qu’il exfiltre. Il génère une clé AES 256 bits sur l’appareil, la transmet au serveur des attaquants, puis chiffre toutes les communications suivantes. Malgré son statut de version alpha, le malware est suffisamment abouti pour constituer une menace sérieuse.

Google s’est voulu rassurant en indiquant qu’aucune application infectée n’avait été détectée sur le Play Store. « Les utilisateurs Android sont automatiquement protégés contre les versions connues de ce malware grâce à Google Play Protect », assure un porte-parole, en précisant que Play Protect peut bloquer une app même si elle provient de l’extérieur de la boutique officielle. Rappelons pour finir l’évidence : ce type d’attaque, qui passe par des APK détournés ou malveillants, ne peut être évité qu’en faisant preuve de la plus grande prudence.

🟣 Pour ne manquer aucune news sur le Journal du Geek, suivez-nous sur Google et sur notre canal WhatsApp. Et si vous nous adorez, on a une newsletter tous les matins.