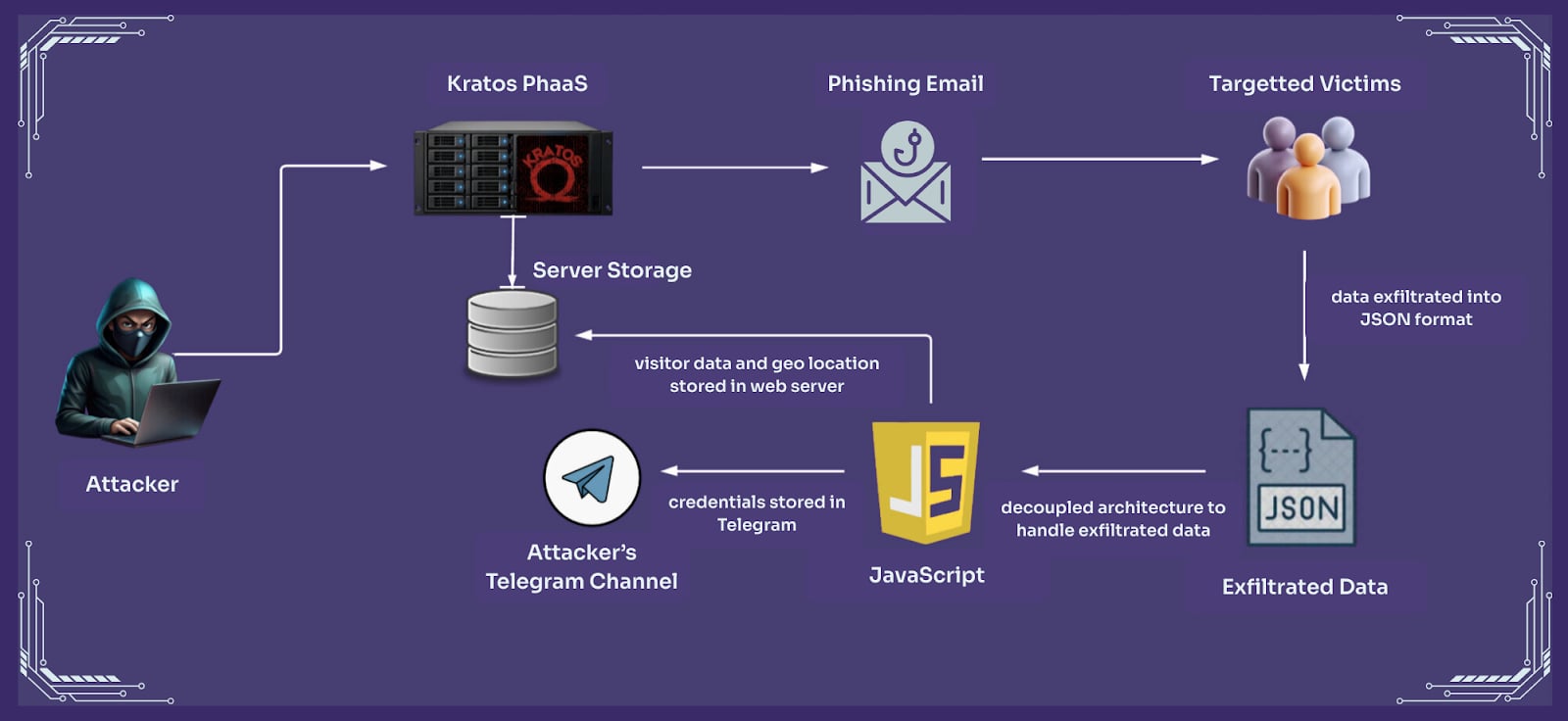

Kratos appartient à une catégorie de services baptisée « Phishing-as-a-Service » (PhaaS). Le principe est simple : proposer des outils malveillants hébergés dans le cloud, avec une interface propre et des fonctionnalités régulièrement mises à jour. En d’autres termes, tout ce qu’il faut pour lancer une campagne de phishing sans avoir à coder grand-chose.

Un phishing « prêt à l’emploi »

Le projet, découvert par les chercheurs en sécurité de KnowBe4 Threat Labs, n’est pas sorti de nulle part. Kratos est l’évolution d’anciens outils utilisés pour voler des données ou installer des malwares. Il a depuis été repensé pour se concentrer sur la collecte d’identifiants via des pages web frauduleuses, avec une gestion centralisée des campagnes.

L’un des points forts du kit tient à son architecture. La partie visible par les victimes (les pages de phishing) est séparée du système qui stocke les données récupérées. Conséquence : même si une page est rapidement supprimée, les informations collectées restent disponibles côté attaquant. Kratos ne manque pas non plus de protections… contre les défenseurs. Filtrage du trafic, CAPTCHA, blocage des VPN et des robots : tout est prévu pour limiter les analyses et éviter d’attirer l’attention.

Enfin, pour récupérer les identifiants en temps réel, la plateforme s’appuie sur Telegram. Les données volées sont envoyées directement à des bots via l’API du service. Une méthode efficace pour se fondre dans un trafic chiffré parfaitement légitime.

Sur le terrain, Kratos ne fait pas les choses à moitié. Les campagnes observées utilisent des scénarios d’ingénierie sociale particulièrement soignés, avec une préférence pour l’usurpation de services Adobe. Les victimes reçoivent des messages qui ressemblent à des notifications de paiement ou de facturation. Le choix est stratégique : ce type d’alerte incite souvent à agir rapidement, surtout en environnement professionnel.

Le kit ne se limite pas aux liens frauduleux classiques. Il propose toute une panoplie de formats pour contourner les filtres : QR codes, fichiers HTML ou SVG, invitations de calendrier piégées, emails encapsulés (EML), ou encore documents PDF et Word contenant des éléments malveillants.

Les informations collectées vont au-delà du simple mot de passe. Adresse IP, localisation, type d’appareil ou navigateur : autant de données utilisées pour contourner certains mécanismes de sécurité, notamment ceux basés sur la détection d’anomalies. Kratos n’est pas un cas isolé. Le nombre de kits PhaaS a doublé en 2025, et leur diffusion continue de s’accélérer. Au début de l’année, plusieurs campagnes utilisant cet outil ont été identifiées dans plus de 20 pays, avec une forte présence aux États-Unis.

🟣 Pour ne manquer aucune news sur le Journal du Geek, suivez-nous sur Google et sur notre canal WhatsApp. Et si vous nous adorez, on a une newsletter tous les matins.