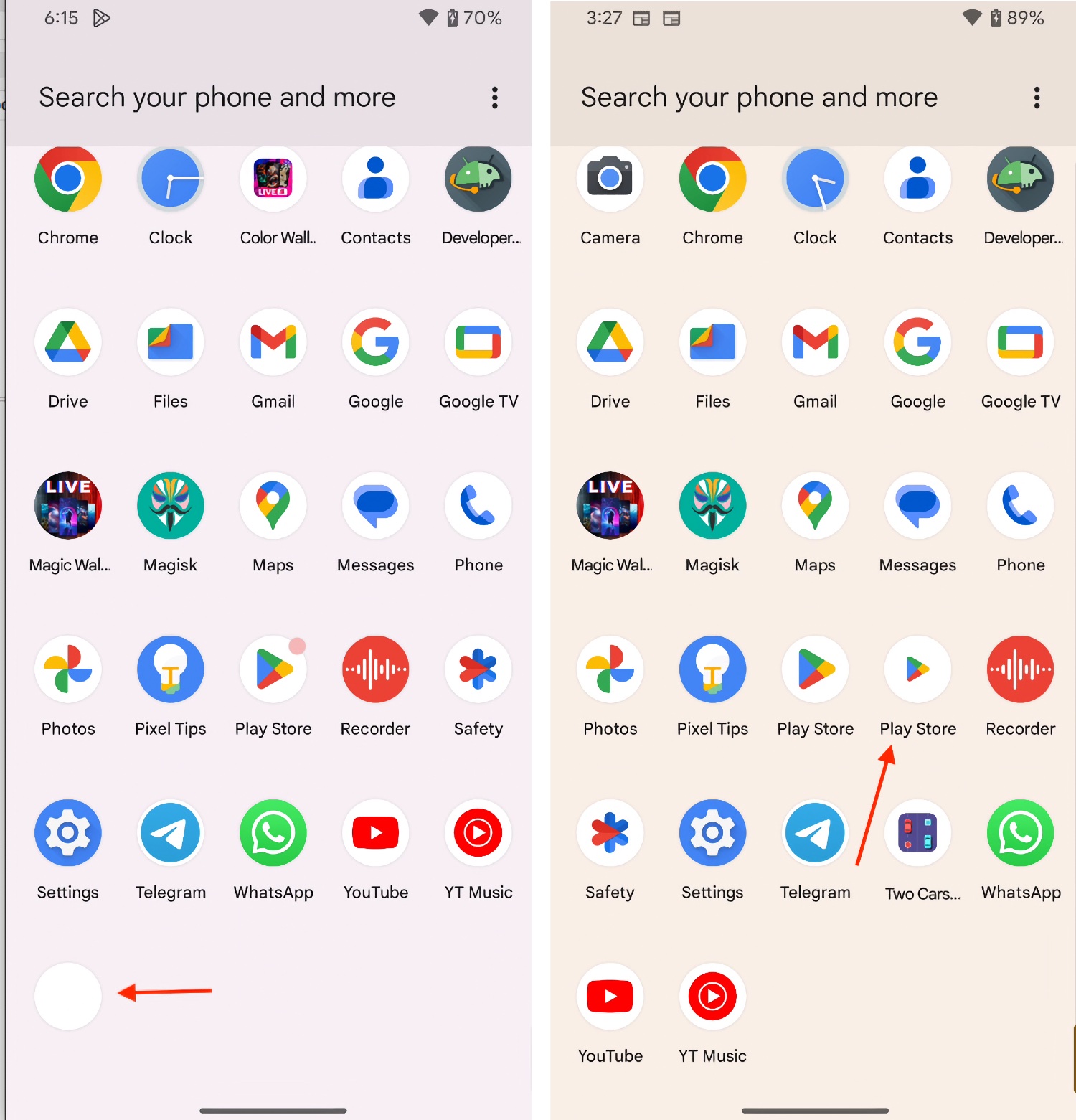

L’opération IconAds, dévoilée par les chercheurs de l’équipe Satori de HUMAN, s’appuyait sur un arsenal de 352 applications Android capables d’afficher des publicités sans que l’utilisateur sache d’où elles proviennent. Ces apps, toutes distribuées sur le Play Store, avaient le même comportement : elles remplaçaient leur icône par un espace blanc ou un faux logo (par exemple celui de Google Play) et effaçaient leur nom pour devenir invisibles dans le tiroir des applications. Une fois installées, elles affichaient des publicités intempestives, peu importe l’application en cours d’utilisation.

Des apps qui ont échappé aux radars

Au sommet de leur activité, ces applications généraient jusqu’à 1,2 milliard d’affichages publicitaires chaque jour ! La majorité du trafic frauduleux provenait du Brésil, du Mexique et des États-Unis. Google a réagi en supprimant toutes les apps répertoriées dans le rapport de Satori, et les utilisateurs équipés de Google Play Protect (c’est le cas de la vaste majorité) étaient protégés dans une certaine mesure.

L’efficacité de IconAds repose sur un niveau d’obfuscation particulièrement élaboré. Les développeurs escrocs ont brouillé le code de leurs apps à plusieurs niveaux : noms de méthodes allongés et confus, chaînes de caractères cryptées, bibliothèques natives opaques… L’objectif est de rendre le travail d’analyse des chercheurs, mais aussi celui des systèmes automatisés de sécurité, aussi compliqué que possible.

Chaque application possédait en outre son propre domaine de communication avec un serveur de contrôle, ce qui leur permettait de recevoir des instructions à distance. Ces domaines, bien que tous différents, partageaient une architecture commune, autrement dit cette nébuleuse avait une infrastructure unifiée. Autre astuce : certaines apps intégraient le code malveillant de manière chiffrée dans des fichiers internes, qui étaient activés dynamiquement une fois l’application lancée.

Depuis ses premières détections en 2023, l’opération IconAds n’a cessé de s’adapter. Certaines versions récentes utilisent une vérification de signature pour s’assurer que l’app a bien été installée depuis le Play Store, une précaution pour éviter d’être repérée lors des tests de sécurité. D’autres détournent les services de « deep linking » pour activer leur charge malveillante uniquement dans certaines conditions.

Enfin, l’utilisation d’icônes et de noms empruntés à des services bien connus (comme Google Home) permettait de tromper la vigilance des utilisateurs. À l’ouverture, ces apps redirigeaient même vers la véritable application Google pour donner le change, tout en continuant à opérer en arrière-plan.

L’affaire IconAds confirme à quel point la fraude publicitaire sur mobile peut être structurée, discrète… et rentable. Les experts de HUMAN estiment que ce type d’attaque continuera à évoluer. En attendant, ils recommandent une plus grande vigilance à tous les niveaux de l’écosystème publicitaire mobile : vérification des apps, surveillance du trafic, collaboration avec les stores et partage d’informations.

🟣 Pour ne manquer aucune news sur le Journal du Geek, suivez-nous sur Google et sur notre canal WhatsApp. Et si vous nous adorez, on a une newsletter tous les matins.