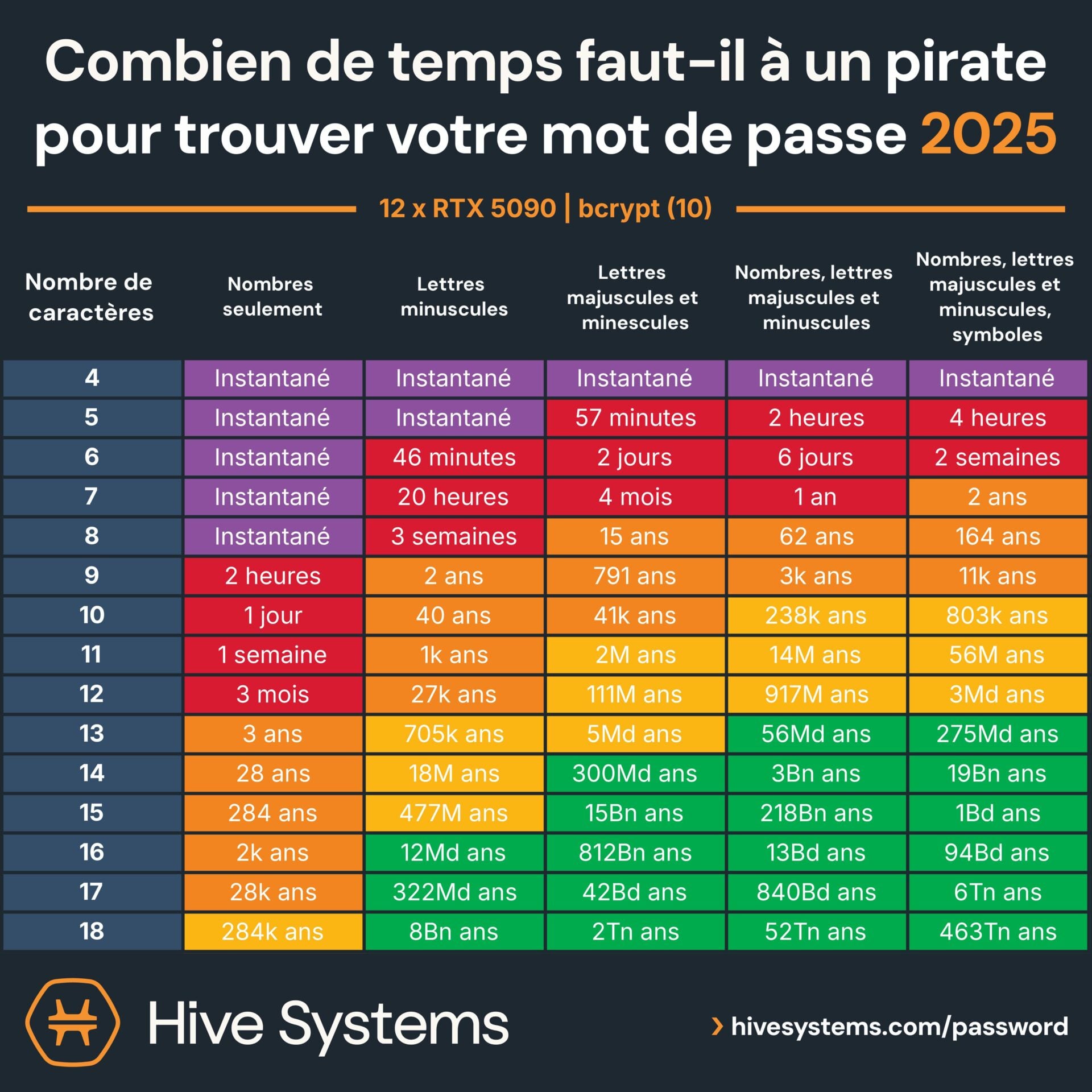

La sécurité de nos mots de passe tient souvent à peu de choses. Un chiffre en plus, une majuscule, un caractère spécial… ou pas. Or, selon le dernier rapport de la société américaine Hive Systems, spécialisée en cybersécurité, la puissance des cartes graphiques grand public a atteint un niveau tel qu’elle rend obsolètes la plupart des mots de passe « classiques ». Le rapport 2025 s’appuie sur une configuration de douze RTX 5090 — la carte graphique la plus rapide actuellement accessible — pour simuler ce qu’un pirate informatique motivé pourrait accomplir.

Des GPU toujours plus puissants, des mots de passe toujours plus faibles

Résultat ? Un mot de passe composé de huit chiffres peut être cassé instantanément, même avec une seule de ces cartes. Une suite de huit lettres minuscules tient à peine trois semaines face à un seul GPU. Et si ce mot de passe est un mot du dictionnaire ou figure dans une fuite de données ? Il est immédiatement compromis.

Et ce n’est qu’un aperçu. Car Hive Systems a aussi testé la force des mots de passe face aux capacités des centres de calcul qui ont servi à entraîner des intelligences artificielles comme ChatGPT. Avec les GPU A100 et H100 (Nvidia) utilisés par OpenAI, un mot de passe de huit lettres minuscules peut tomber en 30 minutes. Un mot de passe plus complexe (minuscules, majuscules, chiffres, caractères spéciaux) tient environ deux mois… mais rien d’insurmontable.

Ce que montre cette étude, c’est surtout l’obsolescence rapide des protections classiques. Si vous utilisez encore des mots de passe de huit caractères, même aléatoires, vous êtes en zone rouge. Hive rappelle qu’une bonne défense repose sur trois piliers essentiels. D’abord, un mot de passe long et complexe, idéalement généré de façon aléatoire avec un gestionnaire de mots de passe.

Puis l’activation de l’authentification à deux facteurs (2FA), en privilégiant les applications génératrices de codes ou, mieux, les clés physiques (type YubiKey). Enfin, le recours aux passkeys, une nouvelle méthode d’authentification sans mot de passe, qui empêche à la fois les attaques par force brute et les tentatives de phishing.

En parallèle, Hive s’est intéressé à des incidents concrets, notamment la fuite de données de LastPass en 2022. À l’époque, la plateforme utilisait par défaut un faible nombre d’itérations de hachage pour chiffrer les mots de passe, rendant leur déchiffrage bien plus rapide qu’attendu. Selon certains chercheurs, il aurait suffi de 2 ans et demi pour casser certains mots de passe maîtres — une éternité pour un humain, mais une opportunité à saisir pour des groupes de cybercriminels organisés.

Même les meilleurs algorithmes de hachage (comme bcrypt ou PBKDF2 SHA-256) ne peuvent rien face à des mots de passe faibles, prévisibles, ou réutilisés. La montée en puissance du matériel, qu’il s’agisse de GPU destinés au grand public ou d’infrastructures utilisées pour entraîner des IA, modifie les règles du jeu.

🟣 Pour ne manquer aucune news sur le Journal du Geek, suivez-nous sur Google et sur notre canal WhatsApp. Et si vous nous adorez, on a une newsletter tous les matins.